去年年底迫于家庭关系压力,从干了十多年的老东家辞职回到江门,找了一家搞刷脸支付的公司。

第一次跟他们谈的时候,老板狂吹牛逼,说前景,聊了有1个多小时,第二次谈的时候,他问我现在拿多少,在公司干了多少年。

还说在他们公司根本不用那么长时间就能拿到那个数,谈好了基本工资是3.5K,帮着做一些其它的事也会算钱,像帮着搬货,网站设计什么的也算绩效。

主要是出差有补贴,一天200,吃住还是服务商出钱。这样算下来每个月的工资还是可以的。

结果。。。跟我想象的完全不一样,我一月初去的,月底就有2个老员工一起离职了!我当时也没问那么多,出差的活是给服务商培训。

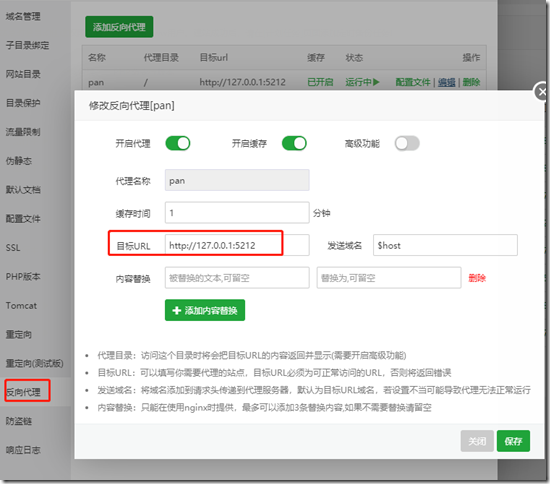

我进来之前他说他们有两个公司,还有研发团队在湖南,进来之后慢慢的我发现所谓的研发团队其实是别人的公司,他们算是湖南那家公司的服务商,买的别人的代码。

也没有支付牌照,同样是别人的二级代理。重点是公司没有业务,那两个离职的老员工是公司开的第一单!没业务我们就没有机会出差,也就拿不到补贴。

就这样耗到了2月20号发工资,工资发下来我整个人都不好了,基本工资仍然是3.5K,之前帮公司搞网络,剪辑视频,培训新人都没有算绩效。

果断在第二天就提了辞职,当天就批了,我还特意的问他们要不要交接,他说只用把资料删掉,把一些东西交出来就行。中午还没下班就放我走了~

过了几天,他们发现公司的几个新人还有很多不会的地方,我泥码,那2个老员工是老板请的开发公司的人过来培训的,然后他们俩给我培训了不到一个月就走了,我再给留下来的新人培训。

有很多网络知识新人也不是那么容易接收的。老板又让我回去带几天新人,说照样算工资,我呸,那么点工资我才不稀罕。期间还威胁我要不要2月的工资!

最后没办法,老板找了之前离职的2人,1人开价500一天,另外1人开价300一天,让开300的过来培训了几天。

因为没有业务,老板2月4号就放假了,19号开工,我22号提的辞职。等到3月20号发工资的时候,我人又傻了,只发了600多,算5.5天的出勤!

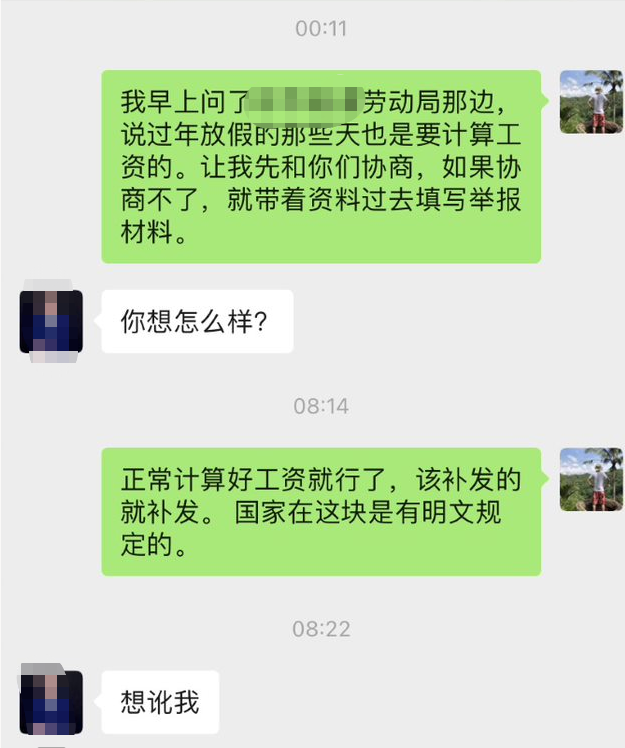

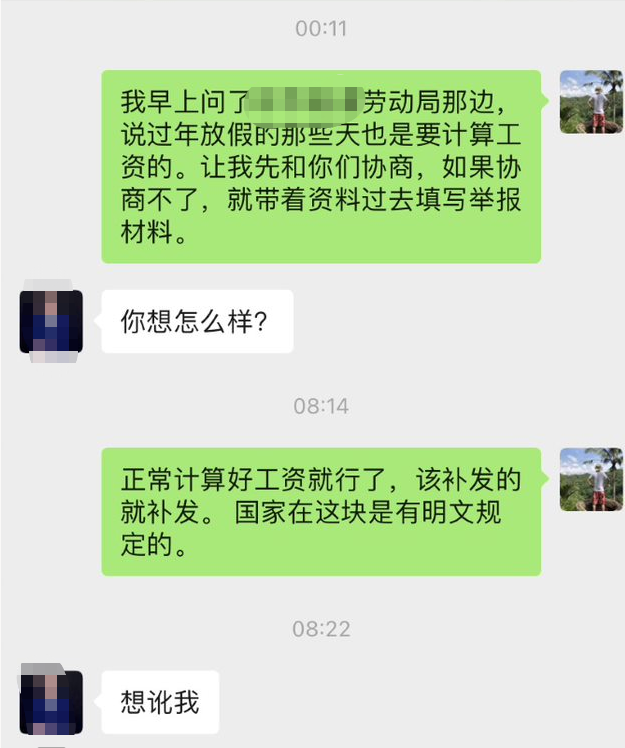

放假期间不算工资的,更可气的是我在问过人社局之后跟老板说,他还说我想讹他!MLGB,他注册资金1000万的公司怕我讹他1000块钱!

过了两天我就带上身份证和提前打印好的工资条和这张聊天记录到人社局投诉了,当时也问了旁边是不是可以申请仲裁,人家说这是以后打官司的。

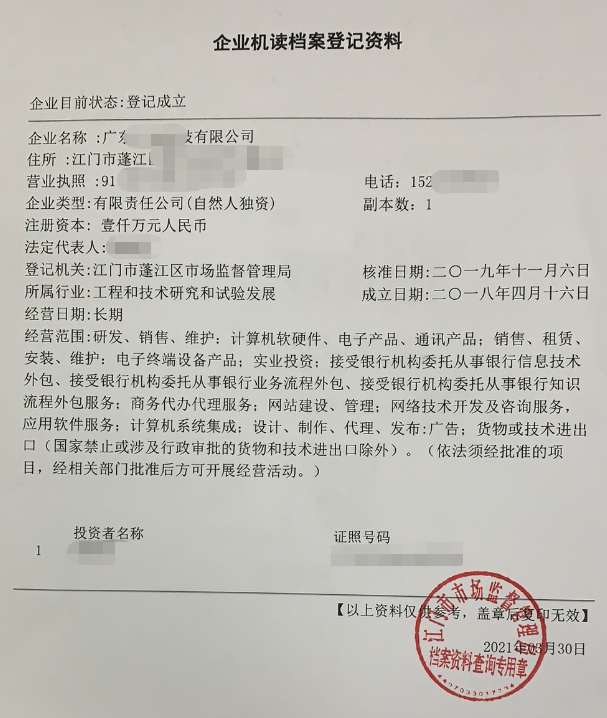

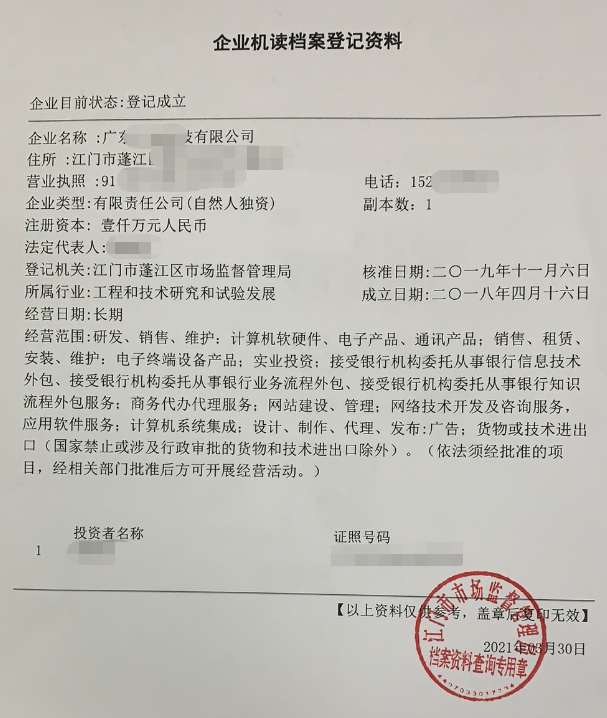

我就只是投诉,还要去市场监督局打印企业的机读资料。如下:

3月30号提交的,期间问了几次,说需要45个工作日,五一放假之前我又问了,人社局说五一之后是最后期限,如果对方还不提交材料(我问是什么材料,是对方有发工资的证明?他们不回答我)

说我可以提劳动仲裁,也说其实我第一次就可以提劳动仲裁。

又等了几天,我一直没有时间去,公司那边打电话过来了,说让我去他们公司签一个文件,然后一起去人社局消案。被我拒绝了,我不会再签任何文件了。

今天顺路我去了人社局,路上我跟他们说了,让他们转钱我,我就去消案,结果他们说我消了案才转钱!把我当傻子了。

要了仲裁的文件,还没来得填写,晚上他们说钱已经转了!

最后总结一下:我离职以后,陆陆续续又有好几个新人离职,还听说老板和老板娘都是初中文化,哎。

对这种坑B公司一定要跟他们硬杠到底。